人生倒计时

- 今日已经过去小时

- 这周已经过去天

- 本月已经过去天

- 今年已经过去个月

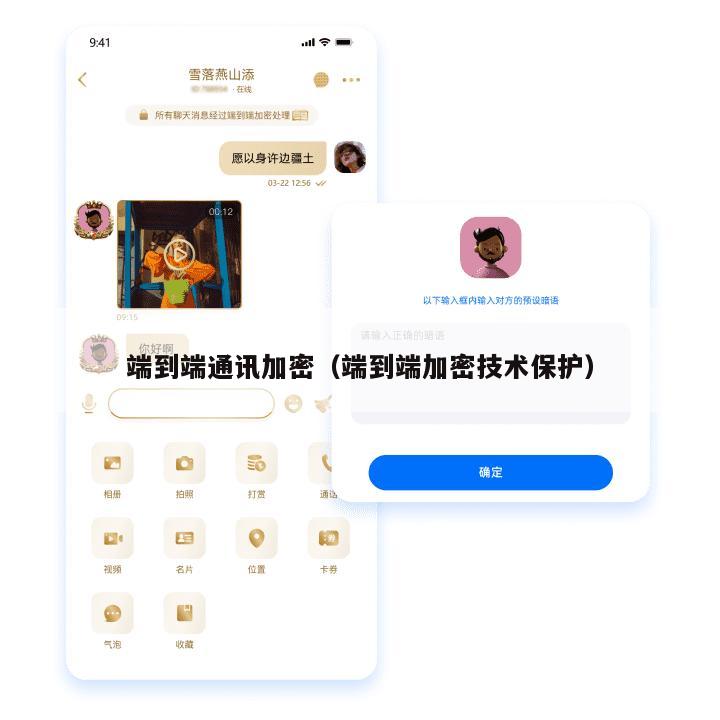

端到端通讯加密(端到端加密技术保护)

本文目录一览:

- 1、端到端加密什么意思

- 2、什么是端到端加密?

- 3、什么是端到端加密

- 4、保障通信安全的端到端加密技术

- 5、为什么中国禁止端到端加密

端到端加密什么意思

1、端到端加密(End-to-End Encryption,简称E2EE)是一种数据加密技术,它确保了数据在发送者和接收者之间传输过程中不被第三方截获、读取或篡改。以下是关于端到端加密的详细解释:工作原理 加密过程:发送方在发送信息前,使用接收方的公钥(非对称加密)或双方共享的密钥(对称加密)对信息进行加密。

2、描述:端到端加密允许数据在从源点到终点的传输过程中始终以密文形式存在。消息在被传输时到达终点之前不进行解密,因为消息在整个传输过程中均受到保护,所以即使有节点被损坏也不会使消息泄露。这三种方式各有特点,可以根据具体的安全需求和网络环境选择合适的加密方式。

3、端到端加密是一种安全的通信线路,可阻止第三方用户访问传输的数据。当数据在线传输时,只有发送方和接收方可以用密钥解密。这很重要,因为端到端加密通过在数据从一个源传输到另一个源时阻止第三方访问敏感信息来帮助降低风险和保护数据。

什么是端到端加密?

端到端加密(End-to-End Encryption,简称E2EE)是一种数据加密技术,它确保了数据在发送者和接收者之间传输过程中不被第三方截获、读取或篡改。以下是关于端到端加密的详细解释:工作原理 加密过程:发送方在发送信息前,使用接收方的公钥(非对称加密)或双方共享的密钥(对称加密)对信息进行加密。

端到端加密是指在数据传输过程中,只有通信双方能够解密信息,第三方无法读取或篡改传输的数据, 发送方使用公钥将消息加密,接收方使用私钥解密消息,只有发送方和接收方具备公钥和私钥,才能读取和修改消息内容, 除此之外其他任何人都无法访问或修改消息内容。

端到端加密:加密通信的终极保障 端到端加密,就像一把密钥锁,确保只有发送者和接收者能开启信息的宝箱。它的核心在于,消息在发送前在终端设备上加密,即使存储在服务器上的数据也是加密的,只有拥有私钥的接收者才能解密。这种加密过程涉及到公钥与私钥的对称和不对称使用。

什么是端到端加密

链路加密的最大缺点是在中间结点都暴露了信息的内容。在网络互连的情况下,仅采用链路加密是不能实现通信安全的。端到端加密是在源结点和目的结点中对传送的PDU进行加密和解密,其报文的安全性不会因中间结点的不可靠而受到影响。端到端加密的层次选择有一定的灵活性。

会泄漏用户数据。端到端加密为保护通信提供了最高标准,只有发送方和指定的接收方可以访问数据,而其他人、黑客、或任何第三方机构都不能访问服务器上的加密数据。在真正的端到端加密中,加密发生在终端设备。也就是说,消息和文件在离开手机或电脑之前被加密,直到到达目的地才会解密。

端到端加密的意思就是,你的消息由你先发往服务器,再由服务器发给好友,在消息传递的整个过程都是加密的,中间人可以捕获但是无法解密,只能通过你和好友一人所持的一把秘钥才可以解密。端对端加密算是比较安全的了。你要知道国内其他的大多数聊天软件的服务器都是可以解密的。

随着WebRTC技术的广泛应用,隐私保护成为用户关注的焦点。为了保障用户在通信过程中的私密性,端到端加密(E2EE)方案显得尤为重要。WebRTC技术要求在用户终端间的媒体流进行加密,以确保信息传递的安全。

保障通信安全的端到端加密技术

1、端到端加密(E2EE)确保只有通信双方能够解密并阅读信息,即使数据在传输过程中被拦截,第三方也无法解读内容。这一技术保障了通信私密性,是数字化世界中保护个人隐私和数据安全的关键。端到端加密的工作原理包括数据在发送方加密、在传输过程中保持加密状态、接收方解密三个步骤。

2、端到端加密(End-to-End Encryption,简称E2EE)是一种数据加密技术,它确保了数据在发送者和接收者之间传输过程中不被第三方截获、读取或篡改。以下是关于端到端加密的详细解释:工作原理 加密过程:发送方在发送信息前,使用接收方的公钥(非对称加密)或双方共享的密钥(对称加密)对信息进行加密。

3、端到端加密:加密通信的终极保障 端到端加密,就像一把密钥锁,确保只有发送者和接收者能开启信息的宝箱。它的核心在于,消息在发送前在终端设备上加密,即使存储在服务器上的数据也是加密的,只有拥有私钥的接收者才能解密。这种加密过程涉及到公钥与私钥的对称和不对称使用。

4、AR应用需要在保证安全性的同时提供流畅的用户体验,在使用加密算法的同时需要考虑加密和解密的效率和速度。总的来说,AR增强现实如何实现端到端加密通信是一个复杂的问题,需要综合考虑多种因素。相信随着技术的不断发展和进步,AR应用的安全性将会得到更好的保障。

5、数据加密的三种方式是链接数据加密模式、节点对节点数据加密模式、端到端数据加密。链接数据加密模式 对网络上传输的数据消息的每一位进行加密。目前一般网络通信安全主要采用这种方式。对于两个网络节点之间的某条通信链路,链路加密可以为网络上传输的数据提供安全保障。

为什么中国禁止端到端加密

安装杀毒软件:在计算机或手机上安装杀毒软件,防范病毒入侵和木马攻击,保护自己的计算机和手机安全。

在选择加密聊天工具时,应当考虑这些基本属性。虽然一些国外即时通讯工具采用端到端加密,但在中国可能无法正常使用,并存在法律风险。蝙蝠是一款国产加密聊天工具,它不仅采用了端到端加密,还提供了多重安全功能,如设备锁、预设密信和双向撤回等。双向撤回功能可以一键删除所有聊天记录,不留痕迹。

在大多数国家,包括中国,军人侦查科在执行任务时必须遵守法律法规,并且只能在特定情况下以及经过法律程序的规定下进行通信拦截。如果拦截行为违反了法律法规,那么相关部门应该受到惩罚。另外,现代手机通信技术也能够提供一定的安全保护。

端到端加密:移动终端和服务器平台之间采用端到端加密,避免信息在整个传输过程中可能的泄漏。双方采用防火墙进行隔离,并在防火墙上进行IP地址和端口过滤。

手机作为个人信息的重要载体,安全问题日益凸显。就连德国总理默克尔也未能幸免,加密手机的出现正是对这一问题的应对。加密手机在外观上与普通手机无异,但增设的红色加密键使其在拨打加密手机时有特殊标识。

月 8 日消息,苹果今天推出了 iOS 12 RC 版,带来了一些新功能,包括 iCloud 端到端加密升级、Apple Music Sing 等。这次更新还将此前仅限于中国的一个 AirDrop(隔空投送)功能扩展到全球市场,该功能便是 “对所有人开放 10 分钟”。